O que é uma assinatura digital? Aprenda como protegê-lo

Publicados: 2023-09-07O advento da revolução do software trouxe produtividade e conveniência sem precedentes. No entanto, também levou a um aumento da ameaça na forma de hackers e violações de dados.

Falsificar uma assinatura é uma das formas mais antigas de fraude do mundo e provavelmente a maneira mais rápida de um criminoso convencer uma instituição jurídica ou empresarial de que é alguém que não é. Graças à segurança da assinatura digital, finalmente temos uma maneira de verificar as atividades online.

O que é uma assinatura digital?

Uma assinatura digital é uma técnica criptográfica usada para verificar a autenticidade de documentos, mensagens e transações digitais. Ele resolve o problema de adulteração, alteração e representação. A segurança da assinatura digital é mantida por meio de criptografia assimétrica.

Superficialmente, a mudança da tradicional assinatura escrita para o software de assinatura eletrônica para a condução de negócios parece ter tornado essa imitação maliciosa mais fácil do que nunca. Afinal, a arte física de criar uma assinatura foi substituída por simples traços de caneta e imagens.

Felizmente, esse problema tem estado na vanguarda da consciência dos especialistas em TI e das empresas de software de assinatura eletrônica. A proteção da identidade e dos dados é de longe uma das partes mais importantes dos seus modelos de negócio.

Apesar disso, nem todas as soluções de software são criadas iguais, por isso será útil desenvolver uma compreensão de quais medidas de segurança são necessárias para defender seu negócio e seus clientes.

Como funciona a assinatura digital

No centro de todas essas formas de segurança de dados está a assinatura digital. Uma assinatura digital é separada da assinatura eletrônica normal, pois não é uma representação de uma assinatura física “formal” e não é usada para autenticar contratos comerciais e jurídicos.

Em vez disso, uma assinatura digital é uma ferramenta de segurança que consiste num algoritmo matemático complexo utilizado para verificar a autenticidade e validade de uma mensagem enviada pela Internet.

O software de assinatura eletrônica utiliza assinaturas digitais para fornecer maior segurança aos seus usuários. A função básica deste processo é fornecer dois conjuntos de “chaves” digitais para um documento usando o que é conhecido como sistema de infraestrutura de chave pública (PKI).

A primeira chave é uma chave pública que o remetente do documento possui, enquanto a segunda é uma chave privada gerada pelo próprio ato de assinar o documento.

Quando o documento autenticado for devolvido à entidade original, o algoritmo criptográfico incorporado comparará as duas chaves. Se a chave privada enviada pelo signatário não corresponder à chave pública do destinatário, o documento permanecerá bloqueado.

Este simples processo de encriptação é, no entanto, uma forma extremamente eficaz de garantir que uma assinatura electrónica permanece segura e que os registos de negócios e acordos celebrados são precisos e reflectem a situação real de uma empresa ou de outra entidade jurídica.

Tipos de assinaturas digitais

Embora o sistema PKI padrão seja geralmente mais que suficiente para a maioria das empresas, algumas organizações trabalham com dados extremamente confidenciais e precisam de camadas extras de proteção para os contratos que administram.

Assinaturas certificadas

Assinaturas certificadas são como assinaturas eletrônicas típicas, pois são usadas para autenticar documentos legais e comerciais. No entanto, também incluem um nível adicional de segurança e garantia na forma de um certificado digital.

Esses certificados são emitidos por um terceiro conhecido como Autoridade de Certificação (CA) e ajudam o destinatário a verificar a origem e a autenticidade do documento em questão.

Assinaturas de aprovação

As assinaturas de aprovação funcionam de maneira um pouco diferente de outras formas de assinatura eletrônica.

Na verdade, não são coisas que o destinatário final pretendesse assinar. Em vez disso, funcionam para significar que um determinado documento foi aprovado por uma determinada pessoa ou entidade, de modo a evitar correspondência desnecessária e otimizar fluxos de trabalho e processos burocráticos.

Assinaturas invisíveis

Esta forma de assinatura digital permite que um remetente transfira um tipo de documento onde a representação visual de uma assinatura pode não ser apropriada, ao mesmo tempo que verifica se foi aprovado pela pessoa adequada (no caso de uma assinatura de aprovação) e/ou se foi sua autenticidade certificada.

A escolha entre fornecer uma assinatura digital visível ou invisível geralmente é decidida pelas políticas específicas da empresa e pela quantidade de informações que você deseja fornecer ao signatário.

Classes de assinaturas digitais

Além dos vários tipos de assinaturas digitais, existem também níveis específicos de segurança digital, classificados do menos ao mais seguro. A presença de recursos de segurança específicos pode influenciar a classificação de uma solução específica e está vinculada ao processo geral de certificação de assinatura discutido acima.

Classe I

O primeiro nível de assinaturas digitais, certificados de assinatura de classe I, fornecem um nível básico de segurança e geralmente são validados apenas com base em um ID de e-mail e nome de usuário. Por causa disso, as assinaturas vinculadas a isso não são válidas para documentos legais ou para a maioria dos acordos comerciais.

Classe II

A segunda classe de assinaturas digitais é frequentemente utilizada para proteger impostos e outros documentos e registos financeiros onde o risco e as preocupações gerais de segurança são baixos ou moderados.

As assinaturas de Classe II funcionam comparando a identidade do signatário com um banco de dados seguro para ajudar a controlar quem tem acesso a quais informações específicas.

Classe III

O terceiro e último nível de segurança de assinatura digital vem na forma de “pontos de verificação” online que exigem que uma organização ou pessoa apresente uma forma específica de identificação, como uma carteira de motorista, antes de poder assinar o contrato ou documento em questão .

Esse tipo de segurança de assinatura é usado para processos como processos judiciais, emissão de ingressos eletrônicos e outras áreas onde é necessário um alto nível de segurança.

Recursos de segurança de assinatura digital

Embora esses conceitos gerais certamente sejam recompensados muitas vezes ao longo de sua carreira, às vezes você só precisa avaliar um determinado software de assinatura eletrônica com base nos detalhes das especificações.

Abaixo está uma lista de diferentes recursos relacionados à segurança de documentos e assinaturas destinados a ajudar a orientar sua pesquisa enquanto você encontra maneiras de garantir a integridade de seus dados.

PINs, senhas e códigos

Este primeiro recurso é de longe o mais básico e direto; no entanto, sua quase onipresença é uma prova de quão eficaz ele é como nível básico de segurança e é, em si mesmo, enganosamente complexo.

Ao usar um documento protegido por uma senha enviada pelo proprietário do documento, você pode ajudar o signatário a saber que o que está assinando é genuíno e, ao mesmo tempo, evitar a adulteração indesejada do documento.

Segurança na nuvem

Com muitos, se não todos, softwares de assinatura digital sendo entregues sob o modelo Software as a Service (SaaS), é crucial ter certeza de que você sabe o que procurar quando se trata dos protocolos de segurança que serão implantados remotamente para proteja seus acordos legais e comerciais pelo próprio fornecedor.

Compreender as violações de segurança anteriores, a perda de dados e outros riscos é crucial se você quiser fazer a melhor escolha possível para sua organização. Isso pode ser feito de algumas maneiras.

Primeiro, você quer ter certeza de que o fornecedor em questão está usando uma infraestrutura de nuvem forte, geralmente por meio de uma parceria com provedores de serviços como Microsoft Azure ou IBM SoftLayer. A vantagem disso é garantir que a infraestrutura de segurança básica de um fornecedor atenda aos diversos requisitos regulatórios para segurança digital de ponta.

A próxima peça do quebra-cabeça é a compreensão da maneira como o fornecedor de software aborda a criptografia de dados. Para isso, existem dois termos principais que você precisa entender:

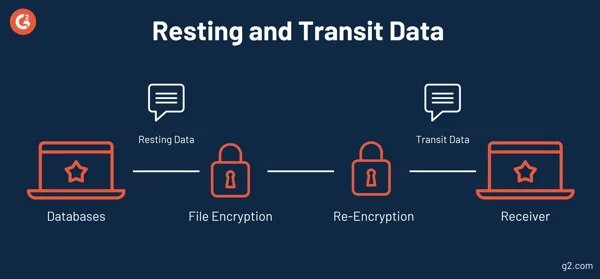

- Dados em repouso: dados mantidos em um servidor em nuvem ou em um disco rígido que não está sendo acessado por um programa.

- Dados em trânsito : dados em trânsito referem-se à movimentação de dados entre servidores e aplicativos.

Para ter uma segurança na nuvem verdadeiramente abrangente, você precisa garantir que o fornecedor que você está considerando tenha uma criptografia de dados forte durante a fase de repouso e de trânsito do ciclo de vida dos dados. Isto ajudará a proteger os negócios e acordos atuais, bem como a garantir a segurança dos registros e da documentação.

Autenticação de usuário

Outra forma de garantir de forma rápida e eficaz uma camada adicional de segurança para seus documentos e contratos é implementar recursos para ajudar a verificar a identidade do signatário pretendido.

Esses recursos incluem ferramentas para autenticar um signatário antes de executar sua assinatura eletrônica, bem como um método para vincular essa autenticação ao registro geral de assinatura eletrônica.

Idealmente, uma solução que utiliza um bom conjunto de protocolos de autenticação de usuário permitirá vários métodos de autenticação, como autorização remota de ID e senha, verificação de endereço de e-mail ou upload de documentos, como carteira de motorista ou outra documentação oficial do governo.

Carimbo de data e hora

Os carimbos de data e hora são geralmente associados a assinaturas certificadas como forma de exibir visualmente a verificação de um determinado documento ou acordo.

A presença de um carimbo de data/hora autorizado digitalmente indica que o conteúdo de um arquivo foi verificado em um determinado momento por uma pessoa ou entidade específica e não mudou desde então. Estes selos são obtidos e aplicados através de um serviço automatizado que está associado ao processo de certificação de assinatura digital.

Teste de auditoria incorporado

A capacidade de verificar e arquivar de forma independente uma assinatura eletrônica pode fornecer uma camada crucial de segurança para o seu negócio.

Esse processo é alcançado quando um software de assinatura eletrônica incorpora a assinatura diretamente no próprio documento, criando um registro portátil e autocontrolável, livre da influência do fornecedor do software original.

O efeito geral disso é garantir o controle completo sobre seus registros e documentos, para que uma alteração na conta com o fornecedor não afete sua capacidade de acessar os registros.

Lista de verificação de conformidade com assinatura eletrônica

Agora que você desenvolveu uma compreensão dos recursos de segurança necessários para proteger seus dados, a próxima etapa é garantir que suas assinaturas eletrônicas permaneçam em conformidade com os diversos descuidos regulatórios de sua organização ou setor.

Certos requisitos legais devem ser atendidos para que sua assinatura eletrônica funcione como um processo comercial válido.

Eles estão incluídos na Lei de Sinais Eletrônicos dos Estados Unidos, que fornece às assinaturas eletrônicas seu status legal.

- Intenção de assinar: Tal como acontece com uma assinatura tradicional, refere-se à condição legal padrão em que uma assinatura só é válida se todas as partes pretenderem assinar.

- Consentimento para fazer negócios eletronicamente: para que uma assinatura eletrônica seja considerada juridicamente vinculativa, todas as partes devem concordar em assinar em formato digital.

- Associação da assinatura ao registro: A próxima parte para garantir a conformidade do E-Sign é garantir que a solução de software usada para o reconhecimento de firma do contrato mantenha um registro associado que reflita o processo pelo qual a assinatura foi criada.

- Retenção de registros: A parte final é garantir que os registros sejam totalmente mantidos e possam ser reproduzidos com precisão pela solução de software utilizada para facilitar a assinatura.

Processo de assinatura para auditorias de conformidade

Um dos elementos mais importantes para reduzir o risco para a sua organização surge na forma de auditorias de conformidade.

Estas são análises realizadas por entidades internas e externas, a fim de avaliar a adesão de uma empresa às diretrizes e requisitos regulatórios para seu tamanho, localização, setor e muito mais.

Como parte destas auditorias, normalmente é solicitado às empresas que forneçam contas detalhadas dos seus processos de negócio, incluindo quando um documento foi alterado ou acedido e por quem.

Quando se trata de usar assinaturas eletrônicas para conduzir negócios, você precisa ter certeza de que a assinatura fornecida pela solução de software escolhida é capaz de fornecer uma auditoria detalhada do próprio processo de assinatura. Isso mostrará como um cliente ou parceiro de negócios concluiu uma interação comercial pela Internet e satisfará os acordos de sua própria auditoria comercial.

Relacionado: Procurando mais informações sobre conformidade? O G2 Track pode ajudá-lo a garantir que sua organização seja honesta quando chegar a hora de realizar uma auditoria.

Isto pode não ser necessário se a sua empresa não estiver sob supervisão regulatória. No entanto, se o fizer, você vai querer ter certeza de ter todas as bases cobertas quando se trata de conformidade.

Assinado e protegido

Independentemente do negócio que você planeja conduzir, as preocupações de segurança das assinaturas eletrônicas podem ser facilmente compensadas por uma seleção prudente de uma solução de software que atenda aos requisitos organizacionais e do setor exclusivos da sua empresa.

Seguir a lista de verificação de conformidade acima e compreender os diferentes recursos de segurança o ajudará a entender exatamente o que você precisa para gerenciar todo e qualquer risco.

Procurando mais informações sobre como proteger seus dados? O guia do G2 sobre segurança cibernética fornecerá todo o conhecimento necessário para manter suas informações seguras.