Capacidade de entrega 101: A verdadeira história da autenticação de e-mail.

Publicados: 2021-08-18Não podemos realmente terminar uma conversa sobre DNS, subdomínios e endereços IP sem progredir naturalmente para a autenticação de e-mail. Por quê? A autenticação é composta por todos esses tópicos e um pouco mais. É um bom bloco de construção na torre do marketing por e-mail responsável.

Nos primeiros dias do oeste selvagem do marketing por e-mail no início dos anos 2000, não havia regras. Os remetentes operavam o e-mail como se fosse um serviço postal, mas muito mais barato. Eles comprariam listas, enviariam em vários domínios não relacionados, enviariam e-mails em lote e assim por diante. Então, o spoofing, o phishing e os golpes apareceram.

Foi quando os provedores de serviços de Internet (ISPs) disseram: “Basta”, porque esse mau comportamento estava afetando suas redes e deixando os consumidores insatisfeitos. Este foi o nascimento de muitas das melhores práticas que agora vemos em vigor, incluindo autenticação de e-mail.

Um novo amanhecer estava sobre nós ...

Nos anos seguintes, vários grupos, incluindo o Grupo de Pesquisa Anti-Spam da International Engineering Task Force, Yahoo e Cisco, desenvolveram a base sobre a qual todos os padrões de autenticação de e-mail se assentam. Essas políticas básicas geraram políticas novas e aprimoradas, e hoje temos cinco tecnologias de autenticação diferentes para proteger melhor seu e-mail em sua jornada para a caixa de entrada. Mais de 20 anos após o início do e-mail, está claro: o e-mail não é mais tão simples.

Vamos examinar essas políticas para que você possa entender melhor como todas elas funcionam e por que são tão importantes de implementar.

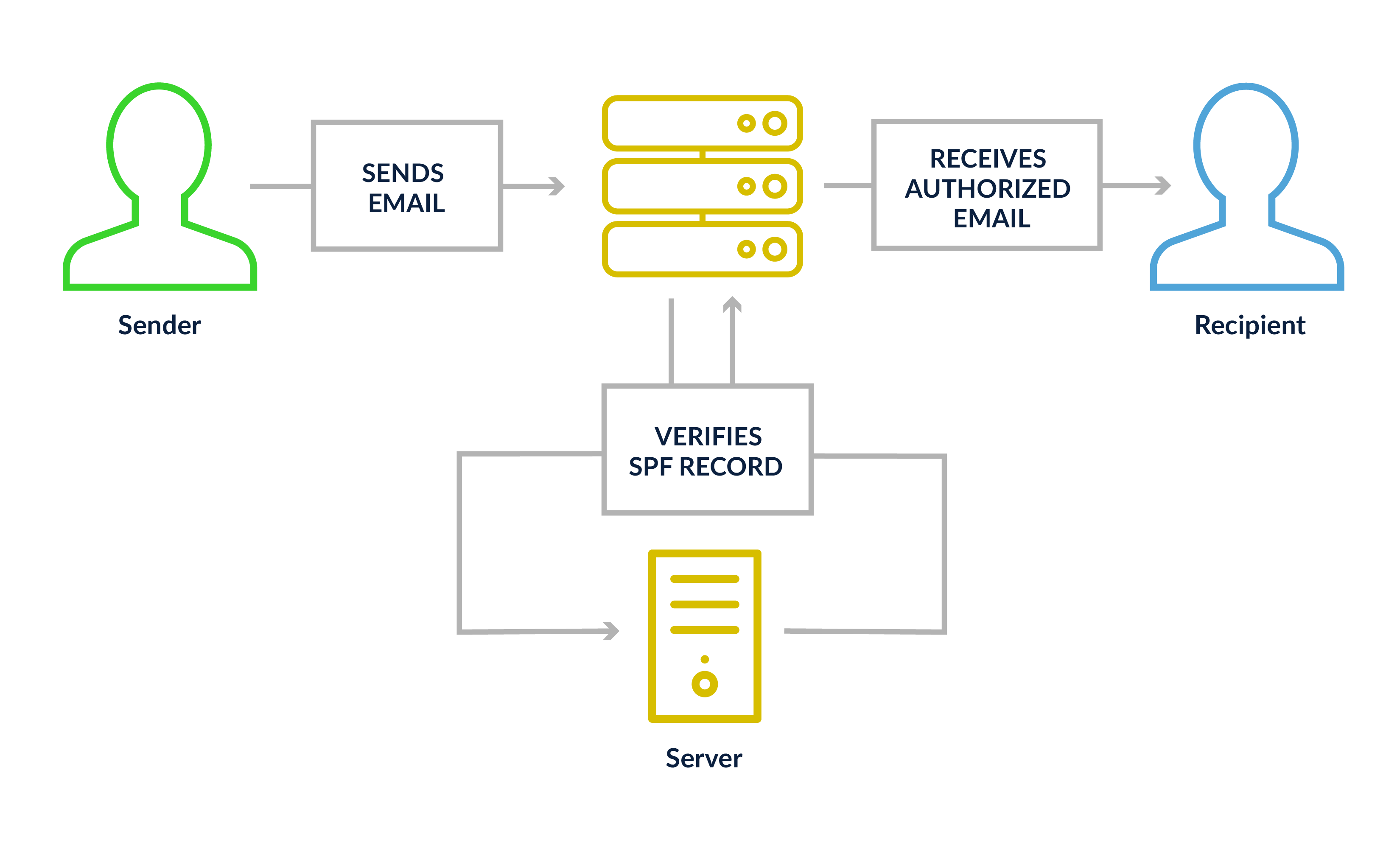

Sender Policy Framework (SPF)

O SPF é um registro DNS txt que permite a um servidor de recebimento de e-mail validar se o IP do servidor de envio de e-mail está aprovado para entregar e-mails em nome desse domínio. Ele é validado no cabeçalho do remetente, que pode ser o seu domínio ou o domínio do ESP. O que pode conter um registro SPF? Você pode configurá-los para conter um único endereço IP ou vários intervalos de IPs, os registros SPF de outra rede podem ser incluídos como fontes aprovadas ou registros individuais como um registro A ou MX. O SPF também permite que você aplique uma série ou ações de imposição (“+” para aprovação, “-” para falha, “~” para falha “suave” e “?” Para neutro). A maioria dos remetentes de mala direta deve usar “~” ou “-” em seus registros.

Aqui está um exemplo:

+ all (ou passar) dirá a um domínio de recebimento que, mesmo se o registro falhar, ele deve passar no teste de SPF. Esta é a configuração menos segura.

-all (ou fail) dirá a um domínio receptor para falhar no teste, caso o e-mail seja originado de um IP fora das redes aprovadas listadas no registro.

A função “incluir” é comumente usada em registros SPF para adicionar um domínio. Isso é executado como uma pesquisa separada no mesmo registro SPF para validar as informações de IP listadas acima. Qualquer mais de 10 pesquisas por registro SPF e você provavelmente encontrará problemas. Teste seus registros SPF com nossa ferramenta gratuita SPF Analyzer: Basta inserir seu domínio de correspondência e ver os resultados.

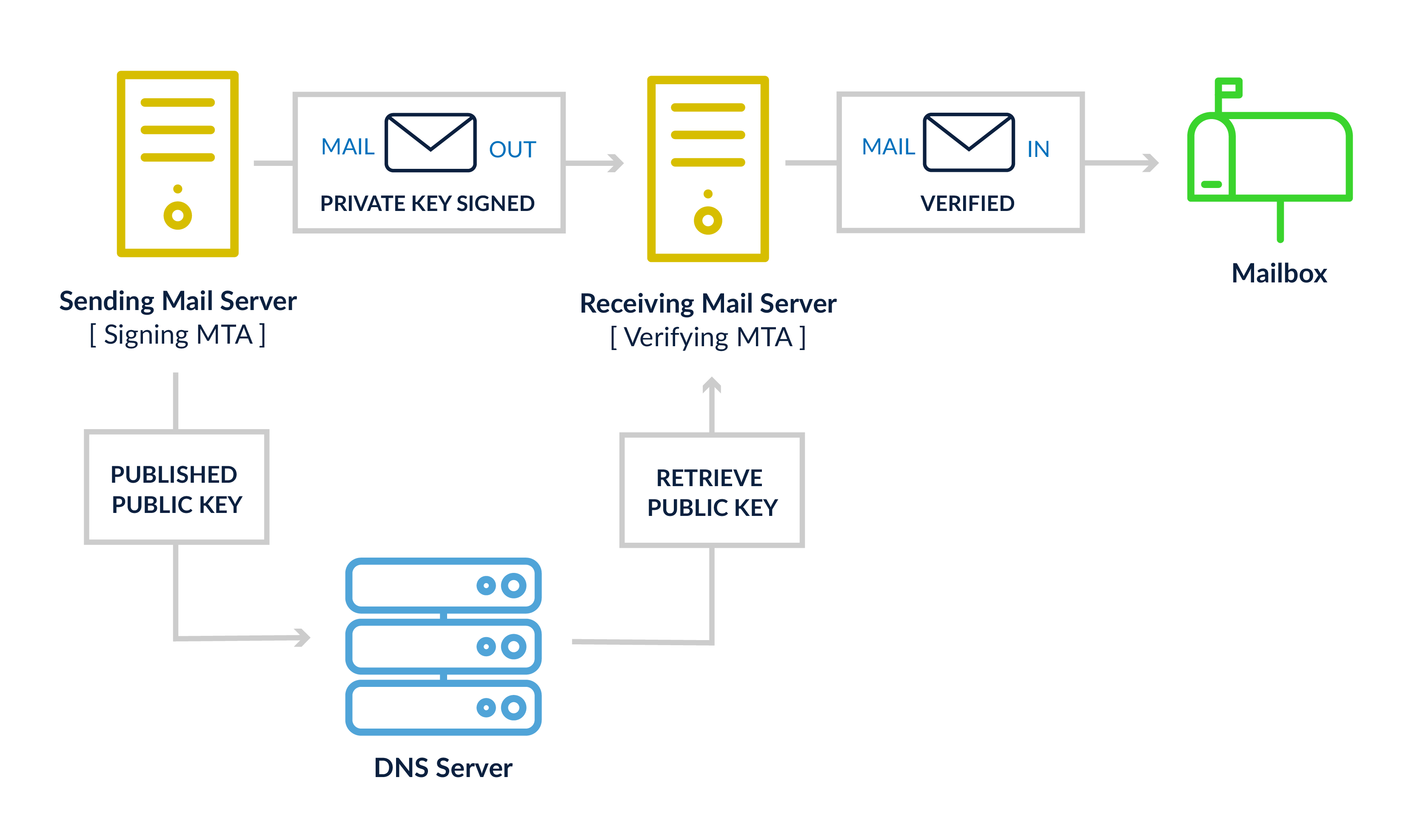

Correio identificado por DomainKeys (DKIM)

A configuração do DKIM é um pouco mais complicada do que o SPF, porque requer um programa de criptografia, como o OpenDKIM, para construir os tokens criptografados para o e-mail enviado e para validá-los nos servidores dos destinatários. Você também precisará de um monte de chaves: um par de chaves de criptografia, uma chave pública colocada em seu DNS e uma chave privada residente em seus servidores de e-mail. O programa de criptografia validará o conteúdo de origem e os cabeçalhos selecionados (que são determinados durante a configuração) não foram modificados durante a transmissão entre os sistemas de correio de origem e destino. Normalmente incluem itens como endereço de remetente, ID da mensagem e o corpo do e-mail, entre outros indicadores.

Autenticação, Relatório e Conformidade de Mensagem com Base em Domínio (DMARC)

O DMARC faz parte do processo de autenticação, mas na verdade é uma política publicada pelo remetente para mensagens de e-mail que falham na autenticação. O DMARC trabalha junto com o SPF e o DKIM para solicitar que uma ação seja executada pela rede receptora, caso as duas soluções de autenticação falhem. Há uma abordagem em camadas para ações DMARC, começando sem fazer nada (p = nenhum), para solicitar que a mensagem seja colocada na pasta de lixo (p = quarentena) ou, finalmente, para reprovar a mensagem e nem mesmo aceitá-la (p = rejeitar )

Outro recurso que realmente agrega valor para marcas e proprietários de domínio é o feedback recebido de provedores de caixa de correio validando com DMARC. Um arquivo de feedback diário é enviado a um endereço de e-mail especificado para fornecer informações sobre quantas mensagens foram aprovadas ou reprovadas na autenticação, os IPs de origem dessas mensagens e o alinhamento do domínio nas mensagens. O que é alinhamento de domínio? É se o domínio do remetente e os registros SPF / DKIM usam ou não os mesmos domínios. Todos esses dados diários permitem que uma marca monitore o uso indevido de seus domínios e identifique eventos de spoofing ou phishing direcionados a seus usuários.

Cadeia Recebida Autenticada (ARC)

O ARC é um pouco diferente das outras ferramentas de autenticação, pois não é algo que um remetente tenha que configurar. É totalmente focado no servidor do destinatário, adicionando uma série de pontos de dados mostrando que eles fizeram o trabalho de validação na mensagem original que receberam antes de repassar o e-mail para outro sistema ou domínio. Isso ajuda a resolver uma série de problemas identificados quando o DMARC foi originalmente projetado, quando alguns sistemas de e-mail modificaram as mensagens de e-mail para encaminhar ou reenviar uma mensagem para uma lista de discussão ou caixa de correio alternativa definida pelo destinatário original.

Indicadores de marca para identificação de mensagem (BIMI)

O BIMI foi projetado para ajudar a fornecer um indicador visual de uma comunicação por e-mail legítima e bem autenticada de uma marca. Se uma marca estiver usando SPF, DKIM e DMARC, ela pode incluir um registro DNS BIMI que exibirá o logotipo da empresa na caixa de entrada do destinatário. É outro ponto de contato da marca e ajuda a estabelecer e-mails reais e não reais (leia-se: perigosos) de remetentes confiáveis.

Como você pode ver, “E-mail é difícil”. Fazer com que todas essas peças sejam configuradas corretamente e funcionem juntas pode levar algum tempo, esforço e experiência. É fácil quebrar algo ao longo do caminho ou introduzir um erro de digitação que dará um resultado não intencional para autenticação. Felizmente, você tem a nossa ajuda para acertar o e-mail.

Para obter mais informações sobre capacidade de entrega, dê uma olhada no Guia de Entregabilidade 250ok e volte aqui regularmente para ver mais detalhes sobre os tópicos cobertos nele.