O que é proteção de dados? Como você protege os dados do usuário?

Publicados: 2023-07-14O núcleo dos negócios são os dados. Atender às necessidades do cliente, adaptar-se a eventos inesperados e responder às rápidas flutuações do mercado depende, em última análise, dos dados.

As empresas geram grandes quantidades de dados de várias fontes. O grande volume e a granularidade dos dados gerados durante os negócios exigem atenção constante à proteção e manutenção dos dados. Afinal, os dados são mais do que apenas uma coleção de registros estáticos.

Seja pequena ou grande, a proteção de dados deve estar na vanguarda das considerações de qualquer empresa. Embora soluções como software de segurança centrado em dados garantam que os dados armazenados em um banco de dados sejam seguros e usados adequadamente, é vital entender o que é proteção de dados, como ela funciona e suas tecnologias e tendências relacionadas.

O que é proteção de dados?

A proteção de dados é o processo de impedir que informações críticas sejam corrompidas, comprometidas ou perdidas. Uma estratégia de proteção de dados bem-sucedida pode ajudar a minimizar os danos causados por uma violação ou desastre.

A necessidade de proteção de dados cresce à medida que a quantidade de dados gerados e salvos se expande a taxas sem precedentes. Há também tolerância mínima para tempo de inatividade, o que pode impossibilitar o acesso a informações críticas.

Como resultado, garantir que os dados possam ser recuperados rapidamente após corrupção ou perda é um aspecto essencial de uma estratégia de proteção de dados bem-sucedida. A proteção de dados também inclui proteger os dados contra comprometimento e preservar a privacidade dos dados.

Princípios de proteção de dados

Os princípios de proteção de dados ajudam a preservar os dados e garantir sua acessibilidade em todos os momentos. Inclui a adoção de elementos de gerenciamento e disponibilidade de dados, backup de dados operacionais e recuperação de desastres de continuidade de negócios (BCDR).

A seguir estão os principais princípios de gerenciamento de dados de proteção de dados:

- A disponibilidade de dados garante que os usuários ainda possam acessar e usar as informações de que precisam para fazer negócios, mesmo se perdidas ou corrompidas.

- Automatizar a transferência de dados cruciais entre armazenamento offline e online faz parte do gerenciamento do ciclo de vida dos dados.

- A avaliação, categorização e proteção de ativos de informações contra várias ameaças, como interrupções de instalações, erros de aplicativos e usuários, falhas de equipamentos, infecções por malware e ataques de vírus, fazem parte do gerenciamento do ciclo de vida das informações.

Regulamentos de proteção de dados

Atos e leis de proteção de dados regem a coleta, transmissão e uso de tipos de dados específicos. Nomes, imagens, endereços de e-mail, números de contas, endereços de protocolo de internet (IP) de computadores pessoais e informações biométricas são apenas alguns exemplos das muitas formas diferentes de informações que constituem dados pessoais.

Diferentes nações, jurisdições e setores têm diferentes leis de privacidade e proteção de dados. Dependendo da infração e das orientações de cada legislação e órgão regulador, o descumprimento pode resultar em danos reputacionais e penalidades financeiras.

A observância de um conjunto de regras não implica a adesão a todas as leis. Todas as regras são susceptíveis de alteração, e cada legislação tem várias disposições que podem ser aplicadas em uma situação, mas não em outra. Implementar a conformidade de forma consistente e aceitável é um desafio, devido a essa complexidade.

Regulamentos de proteção de dados notáveis

Governos de todo o mundo estão se concentrando na segurança de dados e na legislação de privacidade, o que tem uma influência significativa no funcionamento desses sistemas. Alguns atos proeminentes de proteção de dados são discutidos abaixo.

RGPD da União Europeia

O Regulamento Geral de Proteção de Dados (GDPR) é um regulamento da UE que foi promulgado em 2016. Ele permite aos usuários individuais de serviços digitais direitos adicionais e controle sobre as informações pessoais que fornecem a empresas e outras organizações.

As empresas que operam ou colaboram com países da UE e não cumprem essas regras enfrentam pesadas multas de até 4% de suas vendas globais, ou 20 milhões de euros.

Legislação dos Estados Unidos sobre proteção de dados.

Os EUA carecem de uma única lei de proteção de dados primários, em contraste com a UE. Em vez disso, centenas de regulamentos de privacidade federais e estaduais destinam-se a proteger os dados dos americanos. Abaixo estão algumas ilustrações de tais leis.

- A Lei da Federal Trade Commission proíbe práticas comerciais desleais e exige que as empresas protejam a privacidade do cliente.

- O armazenamento, a confidencialidade e o uso de informações de saúde são regidos pelo Health Insurance Portability and Accountability Act (HIPAA).

- Os californianos agora podem excluir qualquer informação pessoal que as empresas tenham sobre eles e optar por não vender essas informações, de acordo com a Lei de Privacidade do Consumidor da Califórnia (CCPA) de 2018.

Nos anos subsequentes, os requisitos regulatórios dos EUA podem mudar à medida que a proteção de dados se torna uma preocupação cada vez mais importante em uma sociedade que está se tornando mais digital.

CPS 234 da Austrália

Em 2019, a Austrália implementou o Padrão Prudencial CPS 234 para governar como as empresas financeiras e de seguros defendem a segurança de suas informações contra ataques cibernéticos. Também requer a implementação de mecanismos rigorosos de auditoria e relatórios para garantir que os sistemas permaneçam em conformidade.

Importância da proteção de dados

A proteção de dados é crucial, pois ajuda as empresas a evitar violações de dados, exfiltração, tempo de inatividade, danos à reputação e perdas financeiras. As organizações também devem reforçar a proteção de dados para restaurar dados perdidos ou danificados e cumprir as obrigações legais.

Essa abordagem tornou-se mais crítica à medida que as forças de trabalho se tornam mais voláteis e correm o risco de remoção ilícita de dados.

Enquanto as soluções de armazenamento de objetos armazenam todos os tipos de dados, as empresas precisam de proteção de dados para lidar com problemas de segurança específicos. Embora possam variar dependendo do tipo de negócio, os seguintes problemas típicos afetam a maioria dos negócios e podem ser evitados com a proteção de dados.

- Perda de dados com a saída de funcionários

- Roubo de propriedade intelectual (PI)

- Corrupção de dados

Tecnologias de proteção de dados

Como a proteção de dados diz respeito a medidas de segurança, disponibilidade e administração, existem inúmeras tecnologias para auxiliar as empresas a atingir esses objetivos. Alguns deles são discutidos abaixo.

- Os backups em fita ou disco compreendem dispositivos físicos que as equipes de segurança usam para armazenar ou fazer backup de ativos digitais.

- Os instantâneos de armazenamento assumem a forma de uma imagem ou outro ponto de referência, representando dados em um momento preciso.

- A proteção contínua de dados (CDP) é um sistema que faz backup dos dados em um sistema de computador sempre que uma alteração é feita.

- Firewalls são dispositivos que monitoram o tráfego de rede. Eles permitem ou negam o tráfego dependendo de um conjunto de padrões de segurança.

- A criptografia transforma com segurança os dados de e para o texto codificado para serem armazenados ou transferidos entre dispositivos sem comprometer o conteúdo bruto.

- A proteção de endpoint é uma solução de segurança de dados que monitora e bloqueia ameaças em dispositivos de endpoint, como laptops e smartphones, na borda da rede.

- Os sistemas de prevenção de perda de dados (DLP) identificam possíveis vazamentos e exfiltração. Eles exigem uma categorização de dados significativa para que os administradores de rede monitorem e controlem os dados que os usuários transportam. Um DLP não monitorará dados que uma corporação não tenha classificado.

- O Insider Risk Management (IRM) é uma abordagem baseada em risco para a segurança de dados. Ao contrário das abordagens DLP tradicionais, os sistemas IRM monitoram todos os dados, não apenas os dados que já foram marcados por uma corporação, tornando-os uma opção apropriada para gerenciar uma força de trabalho em rápida mudança. O IRM ajuda as equipes de segurança a priorizar quais dados são mais importantes para suas necessidades específicas e a responder rapidamente a riscos de dados sem limitar a produtividade dos funcionários.

Compreender todas as tecnologias disponíveis para proteção de dados pode ajudar a determinar qual solução é apropriada para o seu negócio.

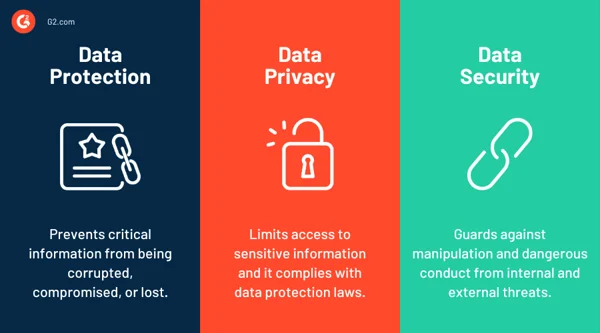

Proteção de dados x privacidade de dados x segurança de dados

Existem várias distinções cruciais entre privacidade de dados, segurança de dados e proteção de dados, embora esses termos sejam frequentemente usados de forma intercambiável, conforme mencionado abaixo:

- A proteção de dados é a coleção de procedimentos e sistemas que protegem contra a exploração de dados, garantem que sejam acessíveis a quem está autorizado a usá-los e promovem a produtividade do trabalhador.

- A privacidade de dados limita quem tem acesso a informações confidenciais, geralmente dados pessoais, e cumpre as leis de proteção de dados.

- A segurança de dados é um subconjunto de proteção de dados e proteção contra manipulação e conduta perigosa de ameaças internas e externas.

Ao trabalhar com departamentos fora da segurança, em particular, reconhecer as diferenças entre essas terminologias pode ajudar a evitar mal-entendidos.

Benefícios da proteção de dados

Não importa quão grande ou pequena seja uma organização, o processamento de dados pessoais está no centro de todas as suas operações. A lista abaixo mostra os benefícios da proteção de dados.

- Ele protege dados essenciais, incluindo demonstrações financeiras e atividades corporativas.

- Melhora a qualidade dos dados durante as transações e os dados salvos.

- É independente de qualquer tecnologia específica e se aplica a todos.

- O risco de perda financeira é reduzido.

- Ele impede que softwares, documentos de projetos ou produtos e estratégias corporativas sejam roubados por empresas rivais.

Desafios da proteção de dados

As desvantagens da proteção de dados durante a implementação de estratégias de proteção de dados são discutidas abaixo.

- Políticas ou procedimentos inadequados de proteção de dados fazem com que os clientes percam a fé nas empresas. Por outro lado, a proteção rigorosa de dados prejudica a economia digital, portanto, encontrar o equilíbrio certo é fundamental.

- Não existe apenas uma legislação mundial de proteção de dados.

- Os avanços da tecnologia e dos negócios apresentam desafios e influenciam a proteção de dados. A proteção de dados e os comportamentos online estão em constante mudança em relação uns aos outros.

- A manutenção de permissões e padrões de proteção de dados é cara e demorada.

- Os funcionários precisam de treinamento adequado para entender melhor a proteção de dados e sua importância. Este não é um processo fácil.

- Utilizar as proteções organizacionais e técnicas adequadas é crucial para impedir o manuseio não autorizado ou ilegal de dados pessoais, o que é complicado.

Tendências de proteção de dados

À medida que os ambientes de computação mudam, várias novas tendências afetam o panorama da proteção de dados. Alguns deles incluem o seguinte.

Força de trabalho flutuante

O trabalho manual tornou-se cada vez mais instável desde o COVID-19 e as pessoas mudam de emprego com frequência. Inúmeros fatores levaram à alta rotatividade nas empresas:

- Salário ruim, falta de benefícios ou acordos de trabalho

- Temores de uma possível recessão

- Uso frequente de contratados

- Demissões e congelamentos de contratações

Devido à natureza imprevisível da força de trabalho, agora existe um risco maior de que os funcionários que estão saindo possam levar dados com eles, intencionalmente ou por um sentimento de propriedade sobre seu trabalho.

As equipes de segurança tornaram-se mais críticas na criação de novos métodos de proteção de dados em resposta a esse perigo crescente de exfiltração de dados. Medidas de treinamento também são vitais para garantir que o pessoal esteja ciente de quais dados não são legalmente seus para armazenar, além de monitoramento e gerenciamento de riscos.

Hiperconvergência

Uma infraestrutura hiperconvertida combina armazenamento, computação e rede em um único sistema. Em vez de lidar com as complexidades de hardware e recursos dispersos, os gerentes de TI podem se comunicar sob esse paradigma com uma única interface, geralmente por meio de máquinas virtuais (VMs).

Do ponto de vista da segurança de dados, o benefício da hiperconvergência diminui a área de superfície que a equipe de segurança deve controlar. Além disso, pode automatizar grande parte da complexidade associada à alocação de recursos, duplicação de dados e backups.

Proteção contra ransomware

Ransomware é um tipo específico de malware que criptografa dados vitais, tornando-os inacessíveis aos usuários. Geralmente exige um pagamento de resgate da vítima ao invasor para desbloquear os dados. Essa conduta obriga a vítima a escolher entre perder dados e pagar um resgate considerável, sem garantir que o invasor resolva o problema.

As empresas podem usar soluções de prevenção de ransomware para monitorar pontos de entrada de malware específicos, como campanhas de phishing. Essas soluções também podem ajudar no isolamento de dispositivos infectados, evitando movimentos laterais e reduzindo a área de superfície de ataque.

Confiança zero

Um modelo ou arquitetura de segurança de confiança zero exige que todos os usuários se autentiquem ao acessar aplicativos, dados e servidores internos.

Em um sistema de confiança zero, o tráfego não é considerado originário de uma fonte confiável, ao contrário de uma rede típica que depende principalmente de firewalls para proteger uma rede isolada.

As organizações não confiam mais em aplicativos de nuvem e trabalhadores remotos dentro de uma rede local segura, portanto, o paradigma de confiança zero está se tornando cada vez mais crítico para a proteção de dados moderna. Outros tipos de autenticação, como logon único (SSO) e controle de acesso do usuário, devem ser usados pelos sistemas para autenticar os usuários e impedir o acesso não autorizado.

Soluções de proteção de dados

A proteção de dados é fundamental para que as organizações gerenciem riscos, aumentem o tempo de atividade do serviço e evitem perda ou abuso de dados. Para atingir esses objetivos, no entanto, todos os arquivos, vetores e atividades do usuário devem ser monitorados sem interferir na cooperação e produtividade dos funcionários.

As soluções de segurança centradas em dados são usadas pelas empresas para proteger os dados que são transferidos entre locais, como no local para armazenamento em nuvem, entre vários aplicativos ou para terceiros. Além disso, essas tecnologias facilitam a identificação, classificação e monitoramento de pontos de dados confidenciais e auditorias para garantia de segurança e conformidade.

As 5 principais plataformas de segurança centradas em dados:

- Egnyte

- Virtru

- Controles de serviço do Google VPC

- Proteção de informações da Microsoft Purview

- Criptografia Sophos SafeGuard

* Acima estão os 5 principais provedores de serviços de segurança centrados em dados, de acordo com o relatório Grid de verão de 2023 da G2.

Proteger, regular, acelerar

Estabelecer um entendimento completo e aplicar boas práticas de dados (por exemplo, garantir que os dados não sejam apenas protegidos fisicamente, mas também que os usuários entendam como eles podem ser usados) combinado com proteção que respalda isso permite que os dados sejam mais valiosos.

As organizações produzem quintilhões de bytes de dados todos os dias. Portanto, faz sentido que eles estejam sempre procurando por tecnologias de gerenciamento de dados aprimoradas. A proteção de dados, afinal, faz parte do gerenciamento geral de dados.

Quer entender melhor os dados? Saiba mais sobre dados como serviço (DaaS) e como ele é relevante hoje!