Deliverability 101: Kisah nyata otentikasi email.

Diterbitkan: 2021-08-18Kami tidak dapat benar-benar menyelesaikan percakapan tentang DNS, subdomain, dan alamat IP tanpa secara alami melanjutkan ke autentikasi email. Mengapa? Otentikasi terdiri dari semua topik ini dan sedikit lagi. Ini adalah blok bangunan yang bagus di menara pemasaran email yang bertanggung jawab.

Pada awal pemasaran email Wild-West di awal 2000-an, tidak ada aturan. Pengirim mengoperasikan email seperti layanan pos, tetapi jauh lebih murah. Mereka akan membeli daftar, mengirim di bawah beberapa domain yang tidak terkait, mengirim email batch-and-blast dan sebagainya. Kemudian spoofing, phishing, dan scam muncul.

Saat itulah penyedia layanan internet (ISP) berkata, “Cukup sudah,” karena perilaku buruk ini berdampak pada jaringan mereka dan membuat konsumen tidak senang. Ini adalah kelahiran dari banyak praktik terbaik yang sekarang kita lihat saat ini, termasuk autentikasi email.

Fajar baru menghampiri kami…

Selama beberapa tahun berikutnya, beberapa kelompok termasuk Kelompok Riset Anti-Spam International Engineering Task Force, Yahoo, dan Cisco mengembangkan dasar yang menjadi dasar semua standar otentikasi email. Kebijakan dasar tersebut menghasilkan kebijakan baru yang disempurnakan, dan hari ini kami memiliki lima teknologi autentikasi yang berbeda untuk melindungi email Anda dengan lebih baik dalam perjalanannya ke kotak masuk. Lebih dari 20 tahun setelah lahirnya email, sudah jelas: Email tidak lagi sesederhana itu.

Mari pelajari kebijakan ini agar Anda dapat lebih memahami cara kerjanya, dan mengapa kebijakan tersebut sangat penting untuk diterapkan.

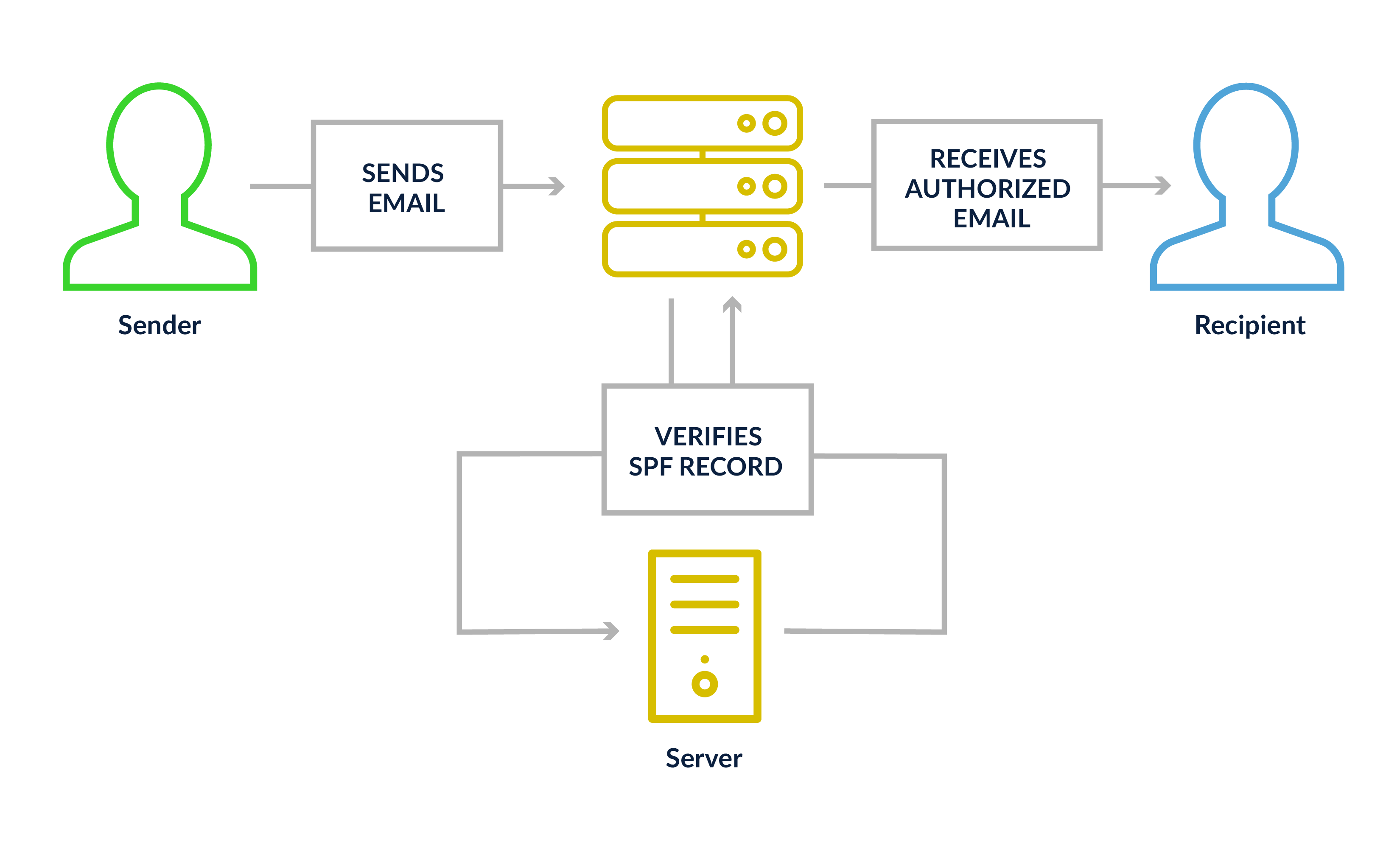

Kerangka Kebijakan Pengirim (SPF)

SPF adalah data txt DNS yang memungkinkan server email penerima memvalidasi bahwa IP server email pengirim disetujui untuk mengirim email atas nama domain tersebut. Ini memvalidasi pada header pengirim, yang dapat berupa domain Anda atau domain ESP Anda. Apa yang bisa berisi catatan SPF? Anda dapat mengaturnya agar berisi satu alamat IP atau beberapa rentang IP, data SPF jaringan lain mungkin disertakan sebagai sumber yang disetujui atau data individual seperti data A atau MX. SPF juga memungkinkan Anda untuk menerapkan serangkaian atau tindakan penegakan (“+” untuk lulus, “-” untuk gagal, “~” untuk “lunak” gagal, dan “?” untuk netral). Kebanyakan mailer harus menggunakan "~" atau "-" dalam catatan mereka.

Berikut ini contohnya:

+all (atau lulus) akan memberi tahu domain penerima bahwa meskipun catatan gagal, mereka harus lulus uji SPF. Ini adalah pengaturan yang paling tidak aman.

-all (atau gagal) akan memberi tahu domain penerima agar gagal dalam pengujian, jika email berasal dari IP di luar jaringan yang disetujui yang tercantum dalam catatan.

Fungsi “include” biasanya digunakan dalam catatan SPF untuk menambahkan domain. Ini berjalan sebagai pencarian terpisah pada data SPF yang sama untuk memvalidasi informasi IP yang tercantum di atas. Lebih dari 10 pencarian per data SPF dan Anda mungkin akan mengalami masalah. Uji data SPF Anda dengan alat Penganalisis SPF gratis kami: Cukup masukkan domain surat Anda dan lihat hasilnya.

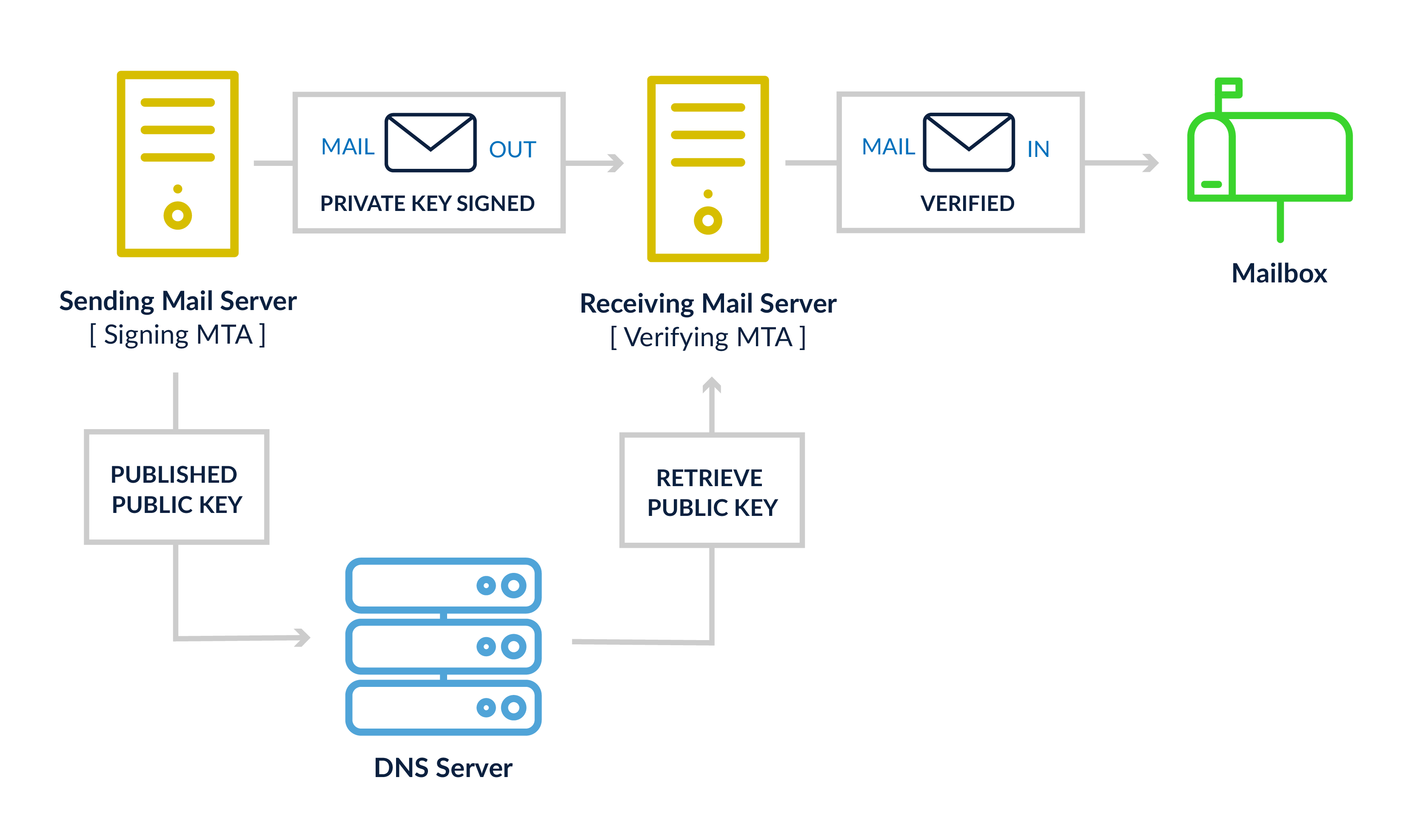

DomainKeys Identified Mail (DKIM)

Penyiapan DKIM sedikit lebih rumit daripada SPF, karena memerlukan program enkripsi, seperti OpenDKIM, untuk membuat token terenkripsi untuk email terkirim dan memvalidasinya di server penerima. Anda juga memerlukan banyak kunci: Sepasang kunci enkripsi, kunci publik yang dimasukkan ke DNS Anda, dan kunci pribadi yang ada di server email Anda. Program enkripsi akan memvalidasi konten sumber dan header yang dipilih (yang ditentukan selama konfigurasi) belum dimodifikasi selama transmisi antara sistem surat sumber dan tujuan. Ini biasanya mencakup item seperti alamat dari, ID pesan, dan isi email, di antara indikator lainnya.

Otentikasi, Pelaporan & Kesesuaian Pesan Berbasis Domain (DMARC)

DMARC adalah bagian dari proses autentikasi tetapi sebenarnya merupakan kebijakan yang diterbitkan pengirim untuk pesan email yang gagal autentikasi. DMARC bekerja bersama SPF dan DKIM untuk meminta tindakan diambil oleh jaringan penerima, jika kedua solusi autentikasi gagal. Ada pendekatan berjenjang untuk tindakan DMARC, mulai dari tidak melakukan apa-apa (p=none), hingga meminta pesan ditempatkan di folder sampah (p=karantina), atau akhirnya, mengabaikan pesan dan bahkan tidak menerimanya (p=reject ).

Fitur lain yang benar-benar memberikan nilai bagi merek dan pemilik domain adalah umpan balik yang diterima dari penyedia kotak surat yang divalidasi dengan DMARC. File umpan balik harian dikirim ke alamat email yang ditentukan untuk memberikan informasi tentang berapa banyak pesan yang lolos atau autentikasi yang gagal, IP sumber pesan ini, dan penyelarasan domain pada pesan. Apa itu perataan domain? Apakah domain pengirim dan data SPF/DKIM menggunakan domain yang sama atau tidak. Semua data harian ini memungkinkan merek memantau penyalahgunaan domain mereka dan mengidentifikasi peristiwa spoofing atau phishing yang menargetkan penggunanya.

Rantai Diterima yang Diautentikasi (ARC)

ARC sedikit berbeda dari alat otentikasi lainnya, karena itu bukan sesuatu yang harus dikonfigurasi oleh pengirim. Ini sepenuhnya berfokus pada server penerima yang menambahkan serangkaian titik data yang menunjukkan bahwa mereka melakukan pekerjaan validasi pada pesan asli yang mereka terima sebelum meneruskan email ke sistem atau domain lain. Ini membantu menyelesaikan sejumlah masalah yang diidentifikasi saat DMARC awalnya dirancang, saat beberapa sistem email memodifikasi pesan email untuk meneruskan atau mengirim ulang pesan ke daftar diskusi atau kotak pesan alternatif yang ditentukan oleh penerima asli.

Indikator Merek untuk Identifikasi Pesan (BIMI)

BIMI dirancang untuk membantu memberikan indikator visual dari komunikasi email yang sah dan diautentikasi dengan baik dari suatu merek. Jika sebuah merek menggunakan SPF, DKIM, dan DMARC, mereka dapat menyertakan catatan DNS BIMI yang akan menampilkan logo perusahaan di kotak masuk penerima. Ini adalah titik kontak merek lain dan membantu lebih jauh membangun email nyata dan tidak nyata (baca: berbahaya) dari pengirim tepercaya.

Seperti yang Anda lihat, "Email itu Sulit." Menyiapkan semua bagian ini dengan benar dan bekerja sama membutuhkan waktu, tenaga, dan keahlian. Sangat mudah untuk memecahkan sesuatu di sepanjang jalan atau memperkenalkan kesalahan ketik yang akan memberikan hasil yang tidak diinginkan untuk otentikasi. Untungnya, Anda memiliki kami untuk membantu Anda mendapatkan email Anda dengan benar.

Untuk informasi lebih lanjut tentang keterkiriman, lihat Panduan Keterkiriman 250ok, dan periksa kembali di sini secara teratur untuk melihat lebih dalam topik yang tercakup di dalamnya.