Zustellbarkeit 101: Die wahre Geschichte der E-Mail-Authentifizierung.

Veröffentlicht: 2021-08-18Wir können ein Gespräch über DNS, Subdomains und IP-Adressen nicht wirklich beenden, ohne natürlich zur E-Mail-Authentifizierung überzugehen. Wieso den? Die Authentifizierung besteht aus all diesen Themen und noch ein wenig mehr. Es ist ein schöner Baustein im Turm des verantwortungsvollen E-Mail-Marketings.

In den frühen Wildwest-Tagen des E-Mail-Marketings Anfang der 2000er Jahre gab es keine Regeln. Die Absender bedienten E-Mail, als wäre es ein Postdienst, aber viel billiger. Sie kauften Listen, verschickten sie unter mehreren nicht zusammenhängenden Domains, schickten E-Mail-Batch-and-Blast-E-Mails und so weiter. Dann tauchten Spoofing, Phishing und Betrug auf.

Zu diesem Zeitpunkt sagten Internet Service Provider (ISPs): „Genug ist genug“, weil dieses schlechte Verhalten sich auf ihre Netzwerke auswirkte und die Verbraucher unzufrieden machte. Dies war die Geburtsstunde vieler Best Practices, die wir heute kennen, einschließlich der E-Mail-Authentifizierung.

Ein neuer Morgen stand vor uns…

In den nächsten Jahren entwickelten mehrere Gruppen, darunter die Anti-Spam Research Group der International Engineering Task Force, Yahoo und Cisco, die Grundlage, auf der alle E-Mail-Authentifizierungsstandards beruhen. Diese Basisrichtlinien haben neue, verbesserte Richtlinien hervorgebracht, und heute verfügen wir über fünf verschiedene Authentifizierungstechnologien, um Ihre E-Mails auf dem Weg in den Posteingang besser zu schützen. Mehr als 20 Jahre nach der Einführung von E-Mail ist klar: E-Mail ist nicht mehr so einfach.

Sehen wir uns diese Richtlinien genauer an, damit Sie besser verstehen, wie sie alle funktionieren und warum ihre Implementierung so wichtig ist.

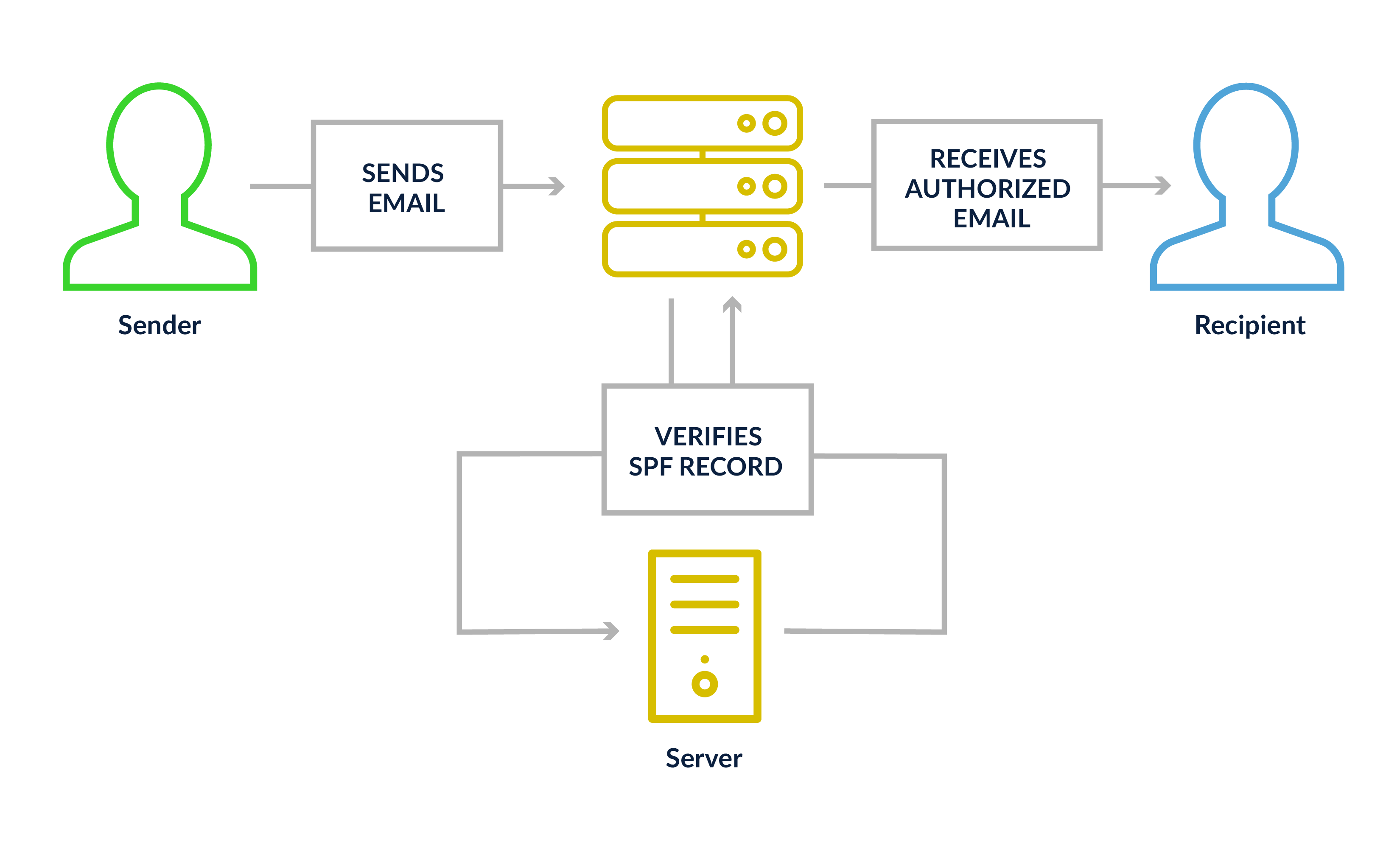

Senderrichtlinien-Framework (SPF)

SPF ist ein DNS-txt-Eintrag, der es einem empfangenden Mailserver ermöglicht, zu überprüfen, ob die IP des sendenden Mailservers für die Zustellung von E-Mails im Namen dieser Domäne zugelassen ist. Es validiert den Absender-Header, der Ihre Domäne oder die Domäne Ihres ESP sein kann. Was kann ein SPF-Eintrag enthalten? Sie können sie so einrichten, dass sie eine einzelne IP-Adresse oder mehrere IP-Bereiche enthalten, die SPF-Einträge eines anderen Netzwerks können als genehmigte Quellen oder einzelne Einträge wie ein A- oder MX-Eintrag enthalten sein. Mit SPF können Sie auch eine Reihe oder Durchsetzungsmaßnahmen anwenden („+“ für bestanden, „-“ für fehlgeschlagen, „~“ für „weiches“ fehlgeschlagen und „?“ für neutral). Die meisten Mailer sollten in ihren Aufzeichnungen entweder „~“ oder „-“ verwenden.

Hier ist ein Beispiel:

+all (oder pass) teilt einer empfangenden Domäne mit, dass sie den SPF-Test bestehen sollte, selbst wenn der Eintrag fehlschlägt. Dies ist die unsicherste Einstellung.

-all (oder fail) weist eine empfangende Domain an, den Test nicht zu bestehen, sollte die E-Mail von einer IP außerhalb der im Datensatz aufgeführten genehmigten Netzwerke stammen.

Die Funktion „einschließen“ wird häufig in SPF-Einträgen verwendet, um eine Domäne hinzuzufügen. Dies wird als separater Lookup für denselben SPF-Eintrag ausgeführt, um die oben aufgeführten IP-Informationen zu überprüfen. Bei mehr als 10 Lookups pro SPF-Eintrag treten wahrscheinlich Probleme auf. Testen Sie Ihre SPF-Einträge mit unserem kostenlosen SPF-Analyzer-Tool: Geben Sie einfach Ihre Mailing-Domain ein und sehen Sie sich die Ergebnisse an.

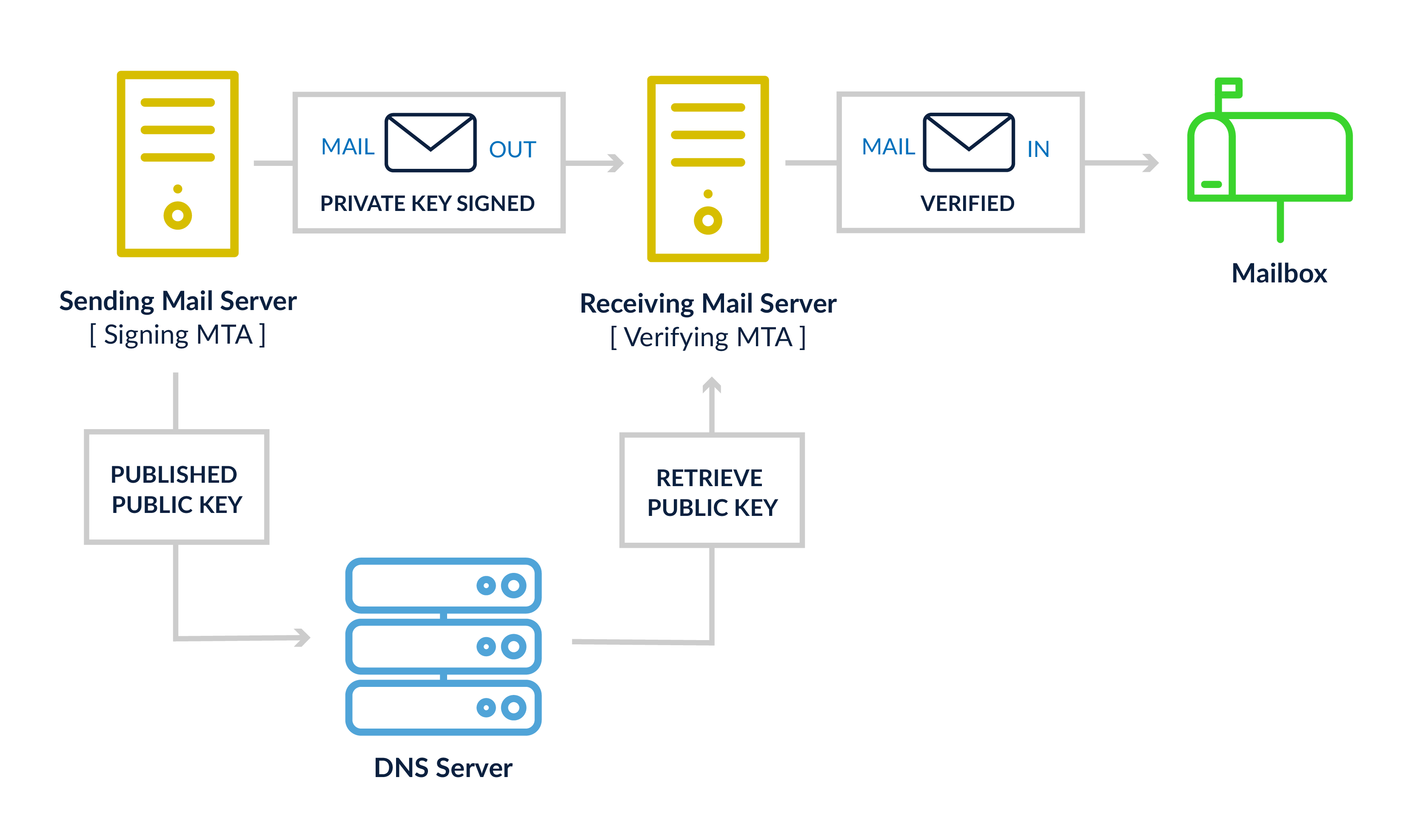

DomainKeys Identifizierte E-Mail (DKIM)

Die Einrichtung von DKIM ist etwas aufwendiger als die von SPF, da ein Verschlüsselungsprogramm wie OpenDKIM erforderlich ist, um die verschlüsselten Token für gesendete E-Mails zu erstellen und auf den Servern der Empfänger zu validieren. Sie benötigen außerdem eine ganze Reihe von Schlüsseln: Ein Paar Verschlüsselungsschlüssel, einen öffentlichen Schlüssel, der in Ihr DNS eingefügt wird, und einen privaten Schlüssel, der sich auf Ihren Mailservern befindet. Das Verschlüsselungsprogramm überprüft den Quellinhalt und die ausgewählten Header (die während der Konfiguration bestimmt werden) wurden während der Übertragung zwischen dem Quell- und dem Ziel-Mailsystem nicht geändert. Dazu gehören in der Regel unter anderem Elemente wie die Absenderadresse, die MessageID und der Text der E-Mail.

Domänenbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität (DMARC)

DMARC ist Teil des Authentifizierungsprozesses, aber es ist wirklich eine vom Absender veröffentlichte Richtlinie für E-Mail-Nachrichten, bei denen die Authentifizierung fehlschlägt. DMARC arbeitet mit SPF und DKIM zusammen, um eine Aktion des empfangenden Netzwerks anzufordern, falls beide Authentifizierungslösungen fehlschlagen. Es gibt einen abgestuften Ansatz für DMARC-Aktionen, beginnend damit, nichts zu tun (p=none), um anzufordern, dass die Nachricht in den Junk-Ordner verschoben wird (p=Quarantäne), oder schließlich, die Nachricht fehlzuschlagen und sie nicht einmal zu akzeptieren (p=reject ).

Eine weitere Funktion, die Marken und Domaininhabern wirklich einen Mehrwert bietet, ist das Feedback von Postfachanbietern, die mit DMARC validieren. Eine tägliche Feedback-Datei wird an eine angegebene E-Mail-Adresse gesendet, um Informationen darüber bereitzustellen, wie viele Nachrichten bestanden oder die Authentifizierung fehlgeschlagen ist, die Quell-IPs dieser Nachrichten und die Domänenausrichtung der Nachrichten. Was ist Domain-Alignment? Es geht darum, ob die Absenderdomäne und die SPF/DKIM-Einträge dieselben Domänen verwenden oder nicht. All diese täglichen Daten ermöglichen es einer Marke, den Missbrauch ihrer Domains zu überwachen und Spoofing- oder Phishing-Ereignisse zu identifizieren, die auf ihre Benutzer abzielen.

Authentifizierte Empfangskette (ARC)

ARC unterscheidet sich ein wenig von den anderen Authentifizierungstools, da es nicht vom Absender konfiguriert werden muss. Es konzentriert sich vollständig darauf, dass der Empfängerserver eine Reihe von Datenpunkten hinzufügt, die zeigen, dass er die Validierungsarbeit an der ursprünglichen Nachricht durchgeführt hat, die er empfangen hat, bevor er die E-Mail an ein anderes System oder eine andere Domäne weiterleitet. Dies hilft, eine Reihe von Problemen zu beheben, die bei der ursprünglichen Entwicklung von DMARC festgestellt wurden, als einige Mailsysteme E-Mail-Nachrichten so änderten, dass sie eine Nachricht an eine Diskussionsliste oder ein alternatives Postfach, das vom ursprünglichen Empfänger definiert wurde, weiterleiten oder erneut senden.

Markenindikatoren zur Nachrichtenidentifikation (BIMI)

BIMI wurde entwickelt, um einen visuellen Indikator für eine legitime und gut authentifizierte E-Mail-Kommunikation einer Marke bereitzustellen. Wenn eine Marke SPF, DKIM und DMARC verwendet, kann sie einen BIMI-DNS-Eintrag einschließen, der das Logo des Unternehmens im Posteingang des Empfängers anzeigt. Es ist ein weiterer Marken-Touchpoint und hilft dabei, echte und nicht echte (sprich: gefährliche) E-Mails von vertrauenswürdigen Absendern zu etablieren.

Wie Sie sehen können, ist "E-Mail schwierig". Es kann einige Zeit, Mühe und Fachwissen erfordern, all diese Teile richtig einzurichten und zusammenzuarbeiten. Es ist leicht, etwas auf dem Weg zu unterbrechen oder einen Tippfehler einzugeben, der ein unbeabsichtigtes Ergebnis für die Authentifizierung liefert. Zum Glück haben Sie uns, um Ihnen zu helfen, Ihre E-Mail richtig zu machen.

Weitere Informationen zur Zustellbarkeit finden Sie im 250ok-Leitfaden zur Zustellbarkeit. Schauen Sie regelmäßig hier vorbei, um tiefere Einblicke in die darin behandelten Themen zu erhalten.