النجاة من عملية احتيال البريد الوارد: كيفية التنقل في العالم الغريب لعمليات الاحتيال عبر البريد الإلكتروني

نشرت: 2023-09-27في النظام البيئي للبريد الإلكتروني اليوم، يتشارك المسوقون والمشتركون على حد سواء في خوف مشترك: الاحتيال عبر البريد الإلكتروني. عندما تقع العلامات التجارية ضحية لعمليات الاحتيال، فإنها تخاطر بخسارة الأموال وسمعتها وثقة المشتركين فيها.

المشتركون لديهم الكثير ليخسروه.

تتسلل رسائل البريد الإلكتروني التي تعد بكل شيء بدءًا من حلول فقدان الوزن إلى الثروات التي لا توصف، إلى صناديق البريد وتخدع المستهلكين عن غير قصد لفضح بياناتهم الشخصية وخسارة دولاراتهم التي حصلوا عليها بشق الأنفس.

لسوء الحظ، أصبحت عمليات الاحتيال عبر البريد الإلكتروني أكثر انتشارًا وتطورًا يومًا بعد يوم - بمساعدة في بعض الحالات من خلال تقنية جديدة مثل Chat GPT .

خاصة مع اقتراب موسم العطلات بسرعة، من المهم بالنسبة للمسوقين التأكد من أن برامج البريد الإلكتروني (والمشتركين) الخاصة بهم آمنة ومأمونة.

الاحتيال مقابل البريد العشوائي: فرق مهم

قبل أن نتعمق في عالم عمليات الاحتيال عبر البريد الإلكتروني الفوضوي (والخطير في كثير من الأحيان)، دعونا نراجع التعريف والتمييز. ما هو بالضبط الاحتيال عبر البريد الإلكتروني، وكيف يختلف عن البريد العشوائي اليومي الذي يصل إلى صناديق بريد المشتركين؟

وبصرف النظر عن حرف واحد فقط، فإن الفرق بين البريد الإلكتروني العشوائي والبريد الإلكتروني الاحتيالي هوالنية .بعد كل شيء، يمكن اعتبار رسائل البريد الإلكتروني المشروعة تمامًا من المرسلين ذوي السمعة الطيبة بمثابة رسائل غير مرغوب فيها. على الرغم من أن البريد العشوائي هو في العادة مجرد بريد إلكتروني غير مرغوب فيه، إلا أن عمليات الاحتيال دائمًا ما يكون لها هدف ضار.

في كثير من الأحيان، تأتي عمليات الاحتيال عبر البريد الإلكتروني في شكل هجوم تصيد. التصيد الاحتيالي هو شكل من أشكال سرقة الهوية يستخدم فيه المجرم الإلكتروني بريدًا إلكترونيًا يبدو أصليًا من مصدر حسن السمعة لخداع المستلمين لتقديم تفاصيل شخصية حساسة مثل معلومات الحساب المصرفي أو بطاقة الائتمان أو أرقام الضمان الاجتماعي أو أشكال أخرى من المعلومات الشخصية. المعلومات (PII).

إن عمليات الاحتيال عبر البريد الإلكتروني ليست جديدة، ولكن المحتالين أصبحوا أكثر ذكاءً ويستفيدون باستمرار من التكنولوجيا الجديدة لجعل رسائل البريد الإلكتروني الخاصة بهم تبدو أكثر شرعية . دعونا نلقي نظرة على بعض عمليات الاحتيال النموذجية عبر البريد الإلكتروني، وسبب فعاليتها.

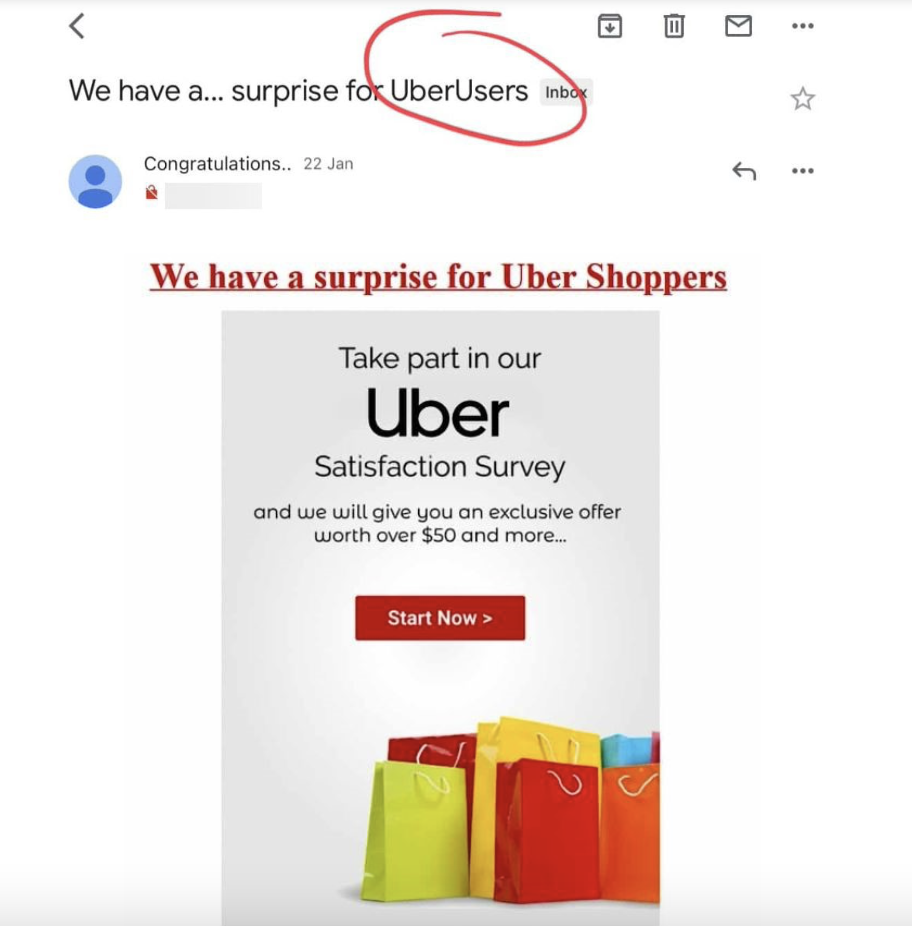

عملية احتيال استطلاع أوبر

إن مفهوم البريد الإلكتروني التصيدي الخاص باستطلاع Uber بسيط. يُطلب من المشترك النقر على الرابط الموجود في البريد الإلكتروني، حيث سيتم توجيهه إلى موقع ويب يطلب منه معلومات شخصية. سيتم استخدام معلومات تحديد الهوية الشخصية (PII) هذه في النهاية لأغراض شائنة.

بدءًا من سطر الموضوع، تُظهر رسالة البريد الإلكتروني الاحتيالية هذه - والتي يُزعم أنها مُرسلة بواسطة Uber، وهو اسم شركة موثوق به - سمة تصيد شائعة: الأخطاء النحوية.

الأخطاء الإملائية والنحوية هي مجازات شائعة في رسائل البريد الإلكتروني الاحتيالية. من خلال استخدام قواعد إملائية أو نحوية سيئة، يتمكن المحتالون من التخلص من المستلمين الأذكياء جدًا بحيث لا يقعون في فخ الهجوم.

وفي تطور متعلق بإمكانية التسليم، يستخدم المحتالون مصطلح "UberUsers" في سطر الموضوع. على الرغم من أنه من الشائع بالنسبة لرسائل البريد الإلكتروني المخادعة استخدام تحيات وأسطر موضوع عامة وذات علامات تجارية خاطئة، فقد يكون هذا محاولة للتحايل على خوارزميات تصفية موفر صندوق البريد ورؤية البريد الإلكتروني يصل إلى صندوق الوارد.

المصدر: مختار

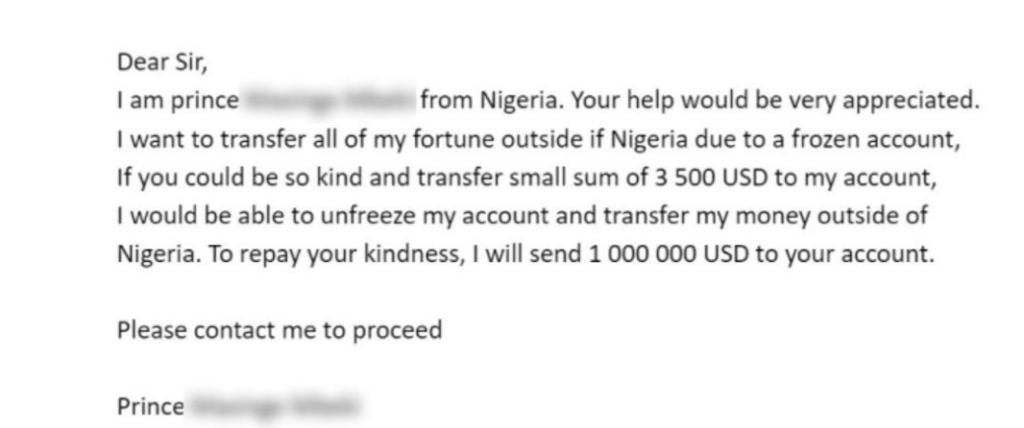

عملية احتيال 419 (أو الأمير النيجيري).

تعد عملية احتيال 419 أو Nigerian Prince واحدة من أقدم مخططات الاحتيال عبر الإنترنت. في حين أن عملية الاحتيال تحصل على اسمها من قسم القانون الجنائي النيجيري (419) الذي يتعلق بالاحتيال، إلا أن هناك العديد من الاختلافات في هذا البريد الإلكتروني.

بشكل عام، تحتوي كل رسالة بريد إلكتروني احتيالية 419 على قصة درامية مقنعة، وإشارة إلى فرد ثري ، ومطالبة بتحويل الأموال أو الاحتفاظ بها نيابة عن "الأمير" . "

419 عملية احتيال تتطور لمواكبة العصر. قد تشير الإصدارات الأحدث من هذا التكتيك إلى رجال الأعمال الأوكرانيين الذين يبحثون عن ملجأ في بلدان أخرى.

مهما كان النص، تهدف جميع عمليات الاحتيال البالغ عددها 419 إلى الوصول إلى المعلومات الشخصية أو تفاصيل الحساب المصرفي.

على الرغم من أن هذه الهجمات قد تبدو وكأنها عمليات احتيال واضحة بشكل صارخ، إلا أنها فعالة للغاية. 419 مخططًا تفترس المشاعر الإنسانية الأساسية. يلجأ المحتالون إلى سذاجة المشترك أو كرمه أو جشعه أو حتى حسه الرومانسي لتحقيق النجاح.

بالإضافة إلى غرائزنا الأساسية، يعتمد 419 من المحتالين على الحجم الهائل للعثور على أهدافهم، حيث يرسلون مئات الآلاف من رسائل البريد الإلكتروني التصيدية ويلقيون شبكة واسعة للعثور على عدد قليل فقط من الضحايا. وكما نرى مع عمليات الاحتيال الأخرى عبر البريد الإلكتروني، أصبحت هذه الرسائل أكثر تعقيدًا مع توفر المزيد من البيانات الشخصية عبر الإنترنت وبمساعدة التقنيات الناشئة.

في حين أن عمليات الاحتيال في Nigerian Prince قد لا تبدو ذات صلة بالمسوقين عبر البريد الإلكتروني، إلا أن قصص المحتالين الذين يستهدفون الشركات والمؤسسات آخذة في الارتفاع. يجب أن يتم تدريب الموظفين على هذا النوع من هجمات التصيد الاحتيالي وأن يكونوا على دراية بما يجب البحث عنه في صناديق بريد B2B الخاصة بهم. وبخلاف ذلك، يخاطر الموظفون بكشف بيانات الشركة الهامة (والخاصة).

المصدر: نورد في بي إن

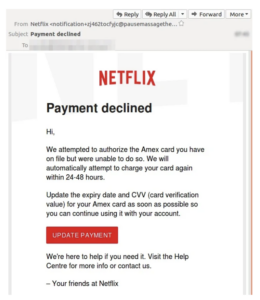

تم رفض عملية الدفع عبر Netflix

يُزعم أن هذا البريد الإلكتروني قد تم إرساله بواسطة Netflix. إنها محاولة تصيد كلاسيكية تهدف إلى الوصول إلى معلومات بطاقة الائتمان الخاصة بالمشترك أو الحساب المصرفي. تعتبر عملية الاحتيال فعالة لعدة أسباب، ولكن على وجه التحديد لأنها تستغل شعور المستهلك بالخوف أو القلق بشأن الأمور المالية. ومن الطبيعي أن يميل المشترك إلى التصرف وتصحيح الخطأ.

تشتمل رسالة البريد الإلكتروني الاحتيالية التي تم رفض دفعها من قِبل Netflix على العديد من السمات المميزة لمحاولة التصيد الاحتيالي التقليدية. إنه يستفيد من شعار العلامة التجارية، ويدعي أن هناك مشكلة في الحساب أو معلومات الدفع، ويستخدم تحية عامة، ونطاق إرسال غير مألوف ، ويخلق إحساسًا بالإلحاح من خلال الإشارة إلى نافذة مدتها 48 ساعة للمشترك للمشاركة.

المصدر: حارس البريد

كيف يمكن للعلامات التجارية تجنب عمليات الاحتيال عبر البريد الإلكتروني؟

توضح هذه الأمثلة مدى إقناع عمليات التصيد الاحتيالي ومدى سهولة تحريف العلامات التجارية.

يجب على المسوقين، أكثر من أي وقت مضى، أن يظلوا يقظين في مواجهة عمليات الاحتيال عبر البريد الإلكتروني العديدة والمتزايدة الذكاء.

إذًا، كيف يمكن للعلامات التجارية التأكد من أن رسائلها تبدو مشروعة وتحافظ على ثقة المشتركين؟

مصادقة رسائل البريد الإلكتروني الخاصة بك!

إن مصادقة الرسائل وإعداد التقارير والمطابقة المستندة إلى النطاق - أو DMARC باختصار - عبارة عن بروتوكول مصادقة للبريد الإلكتروني.

وهو مصمم لمنح مالكي مجال البريد الإلكتروني القدرة على حماية نطاقهم من الاستخدام غير المصرح به. يجب على المرسلين تنفيذ سياسة DMARC للتنفيذ (على سبيل المثال، p=quarantine أو p=reject) لمنع المحتالين من استخدام نطاقك الموثوق به.

تعني سياسة التنفيذ أن الرسائل التي تفشل في نظام التعرف على هوية المرسل (SPF) أو DKIM سيتم إرسالها تلقائيًا إلى مجلد البريد العشوائي أو يتم إسقاطها بواسطة موفر صندوق البريد بالكامل. وهذا يساعد على حماية المشتركين لديك من رسائل البريد الإلكتروني الضارة.

تنفيذ مؤشرات العلامة التجارية لتحديد الرسائل (BIMI)

BIMI هو معيار للبريد الإلكتروني يسمح للعلامات التجارية بعرض شعارها في صناديق البريد المدعومة مثل Gmail وYahoo وApple.

لكي يتم عرض الشعار، يجب أن يكون لدى المرسلين سياسة DMARC المذكورة أعلاه لنطاقهم عند التنفيذ. لذلك، يحمي معيار BIMI بطبيعته علامتك التجارية (والمشتركين لديك) من تزوير البريد الإلكتروني الشرعي - المعروف أيضًا باسم الانتحال.

ومن خلال إضافة مرات ظهور العلامة التجارية إلى كل بريد إلكتروني، يمكن للمستلمين الاطمئنان إلى أن الرسالة تأتي من مرسل شرعي.

أضفى طابع شخصي!

عزيزي المتسوق!صديقي العزيز!مرحباً بالمستخدم! نظرًا لأن المحتالين لا يمكنهم الوصول إلى معلومات تحديد الهوية الشخصية للمشترك، فإن رسائل البريد الإلكتروني الاحتيالية تستخدم عادةً تحيات عامة.

من خلال الاستفادة من البيانات الصفرية التي قدمها المشتركون لشركتك عن طيب خاطر، يجب تخصيص رسائل البريد الإلكتروني وتخصيصها لتشمل معلومات المشترك ذات الصلة، مثل الأسماء والتفضيلات .

الحفاظ على الاتساق

يساعد الحفاظ على اتساق العلامة التجارية وتكرار الإرسال والنغمة ومعلومات التذييل ضمن رسائل البريد الإلكتروني الخاصة بك على بناء الثقة مع قاعدة المشتركين لديك . قد تبدو التغييرات المفاجئة أو غير المتوقعة في برنامج البريد الإلكتروني الخاص بك مشبوهة.

يجب أن ينطبق الاتساق أيضًا على "الاسم المألوف" (الاسم الذي يُظهر أن علامتك التجارية تريد تعريفها ويكون مرئيًا في عميل البريد الإلكتروني) ومجال الإرسال. نظرًا لأن رسائل البريد الإلكتروني الاحتيالية غالبًا ما تستخدم أسماء أو مجالات متشابهة، فإن الحفاظ على الاتساق في هذه الحقول يساعد رسائل البريد الإلكتروني الموثوقة والشرعية في الحفاظ على إمكانية التعرف عليها.

قم بتثقيف المشتركين لديك حول عمليات الاحتيال المحتملة

حتى عندما تنفذ العلامات التجارية مصادقة صارمة، وتقوم بالتخصيص، وعرض الشعارات، والإرسال باستخدام لهجة ومرئيات ولغة متسقة، فسوف يستمر المحتالون.

الوعي هو أفضل دفاع لأي منظمة ضد عمليات التصيد الاحتيالي عبر البريد الإلكتروني. يجب أن تقوم العلامات التجارية بتثقيف مشتركيها حول عمليات الاحتيال، وما هي المعلومات التي ستطلبها أو لا تطلبها اتصالات البريد الإلكتروني، وعناصر البريد الإلكتروني الاحتيالية التي يجب الحذر منها، وكيفية الإبلاغ عن عمليات الاحتيال المحتملة.

تمتلك معظم العلامات التجارية صفحة ويب مخصصة لتعليم الاحتيال، لكن القليل من المسوقين يرسلون رسائل بريد إلكتروني مخصصة لتعليم المشتركين.

خاصة إذا كان لدى المرسل برنامج تابع قوي، فإن رسائل البريد الإلكتروني التسويقية المخصصة للتعليم الاحتيالي يمكن أن تساعد في بناء الثقة، وتكرار القيمة التي توفرها علامتك التجارية، ومساعدة المشتركين على البقاء على اطلاع.

الاستعداد لموسم المحتالين

تزداد عمليات الاحتيال عبر البريد الإلكتروني بشكل كبير خلال موسم مبيعات العطلات، لذا يجب أن يكون تأمين برنامج البريد الإلكتروني الخاص بك وتثقيف الموظفين جزءًا من إعداد أي مسوق عبر البريد الإلكتروني لموسم العطلات.

لمزيد من نصائح الخبراء لجعل برنامج البريد الإلكتروني الخاص بك في أفضل حالاته لموسم العطلات، اقرأ دليلنا، دليل الإعداد لموسم ذروة مبيعات المسوق عبر البريد الإلكتروني.